网络协议安全

ARP

- ARP窃听

- 从ARP的协议过程来看,ARP请求消息将通过交换机或集线器以广播形式进行发送,因此网络上所有主机均可以收到ARP请求消息

- ARP欺骗

- 如果某个ARP消息中的IP-MAC对是不真实的,则造成ARP欺骗攻击(ARP Spoofing),或称为ARP污染攻击(ARP Poisoning)

- GARP滥用攻击

- 者利用GARP技术,主动发送虚假的GARP请求消息(即伪造的IP地址和MAC地址的映射)

防御

- 采用静态绑定的方式防止ARP欺骗

- 手工绑定IP-MAC映射

- 采用ARP代理服务器

- 以引入可信的ARP代理服务器(Proxy ARP),对本网络中或跨网段的ARP请求提供服务

- 在网络设备上对ARP消息进行检测和控制

- 禁用GARP功能

IP

- IP窃听

IP协议在传输过程中没有加密

- IP地址假冒攻击

任意节点均可以构造IP分组

- IP碎片攻击

攻击者可以利用IP协议的拆包合包,将IP包切分为非常小的碎片,然后发送给被攻击目标

防御

- 入口过滤

过滤掉进来的非法IP地址的分组

- 出口过滤

过滤掉发出去的非法IP地址的分组

- IP回溯

追踪IP分组的路径

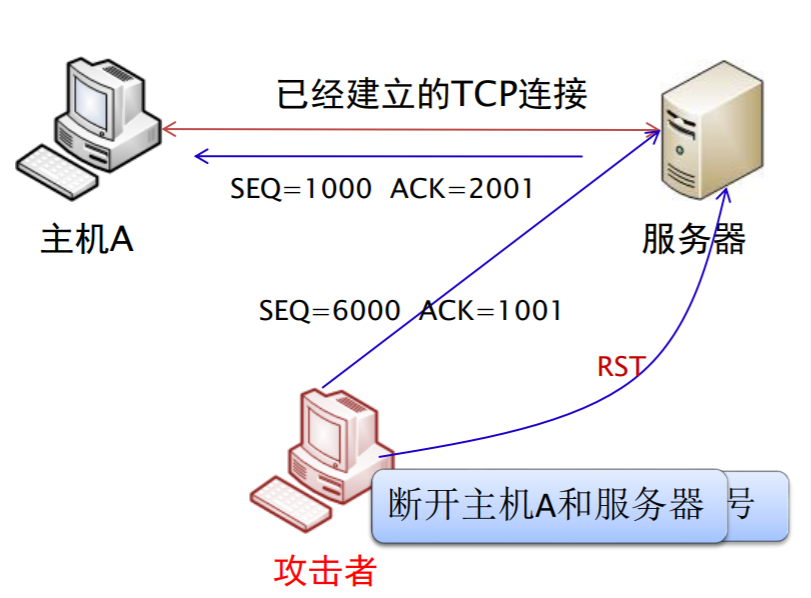

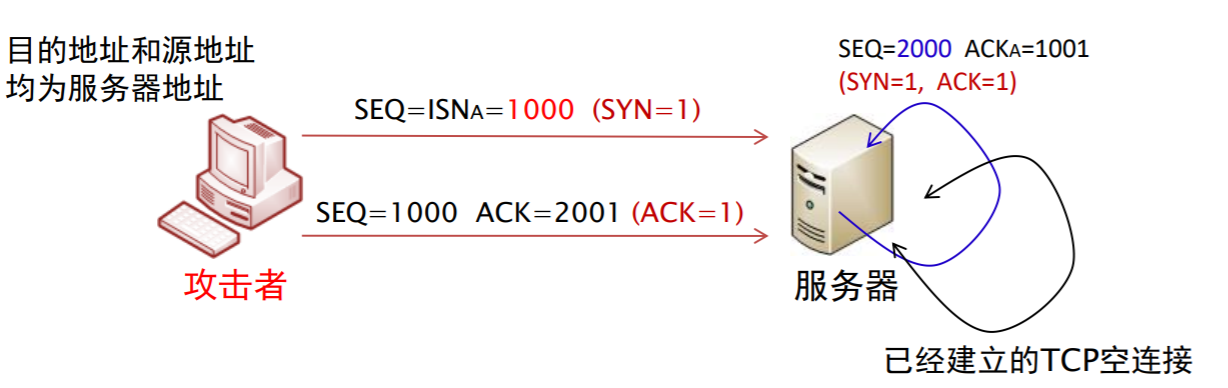

TCP

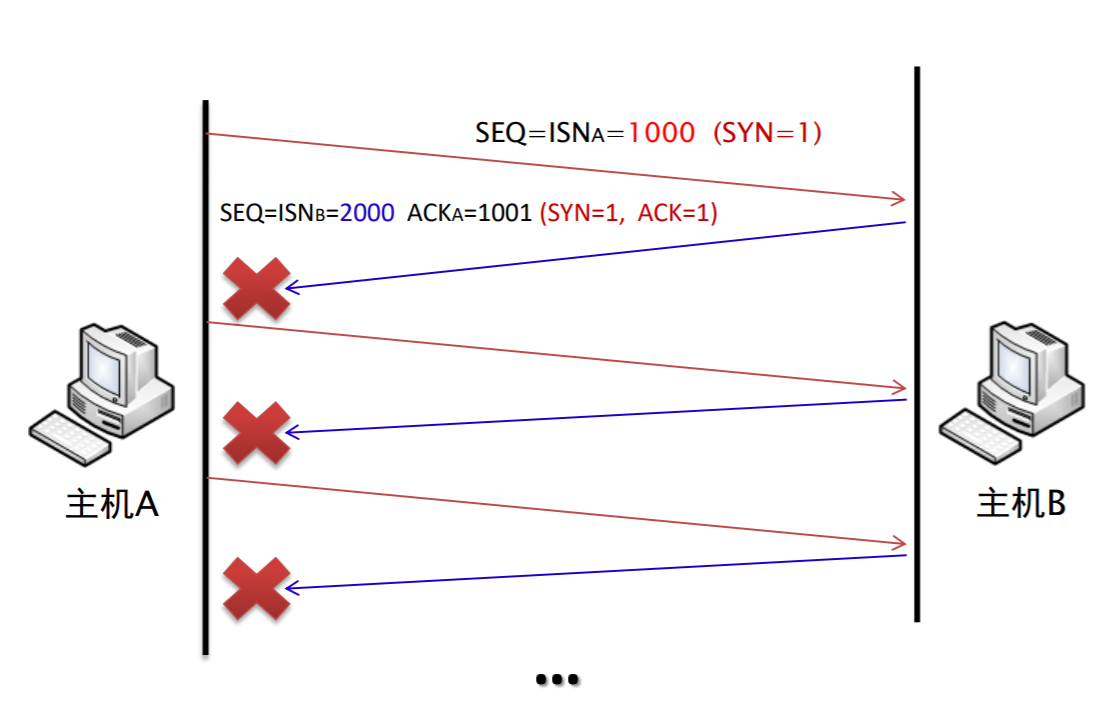

- SYN泛洪攻击(SYN Flooding)

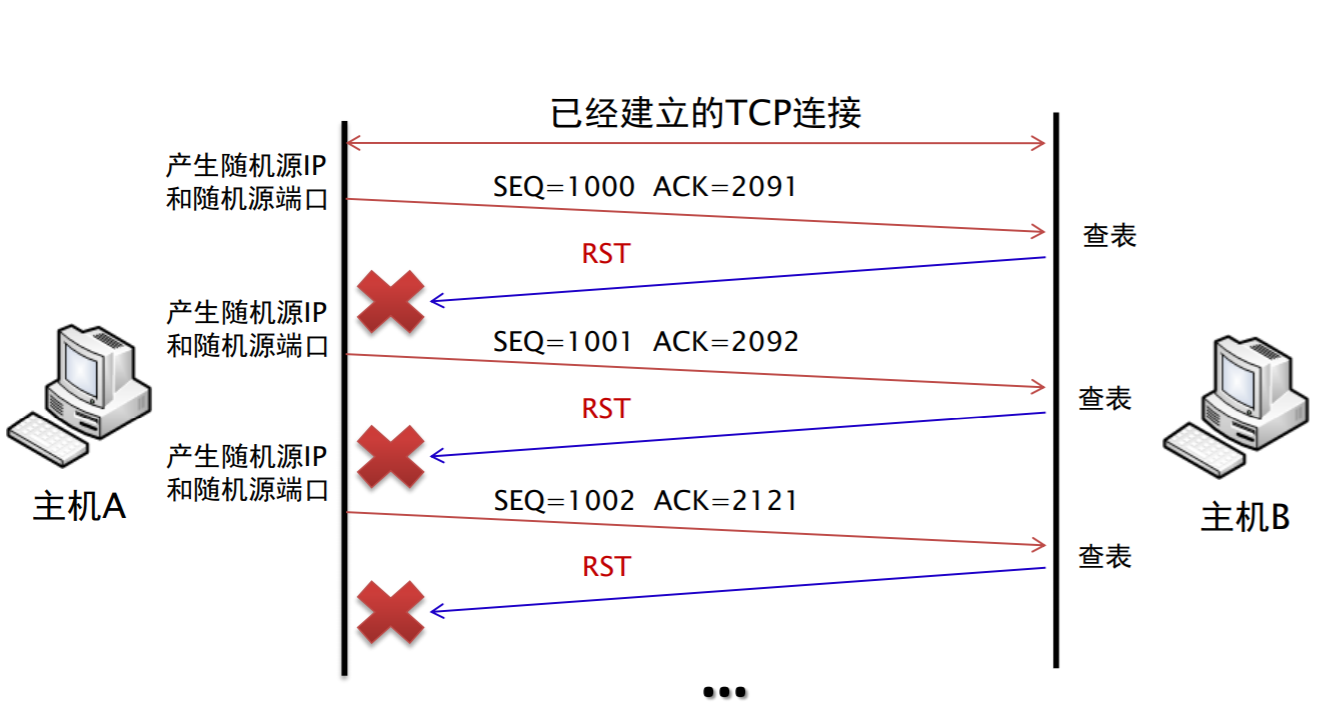

- ACK泛洪攻击(ACK Flooding)-随机IP

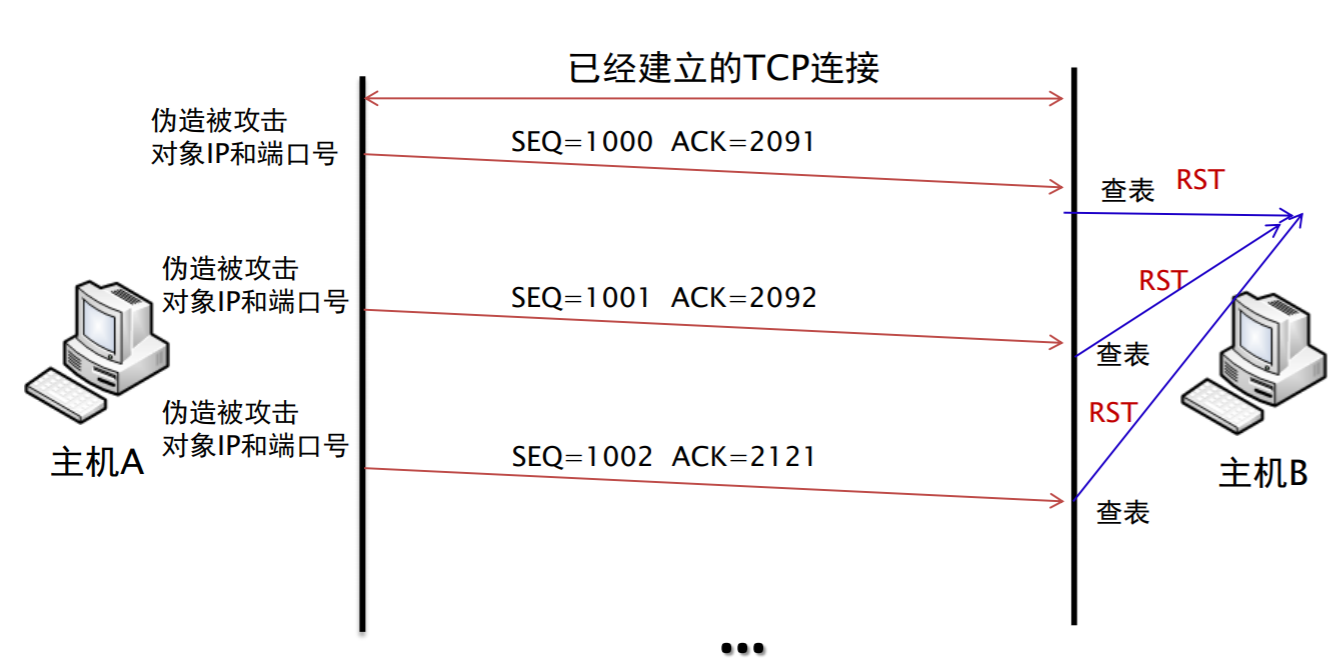

- ACK泛洪攻击(ACK Flooding)-伪造IP

- 序列号预测攻击

- LAND攻击

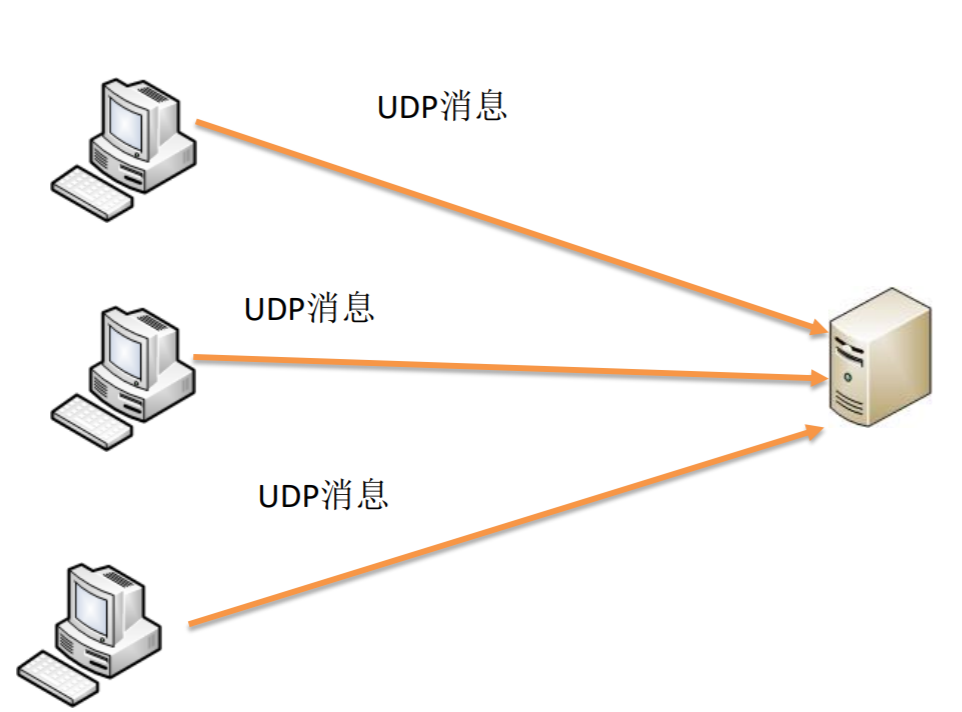

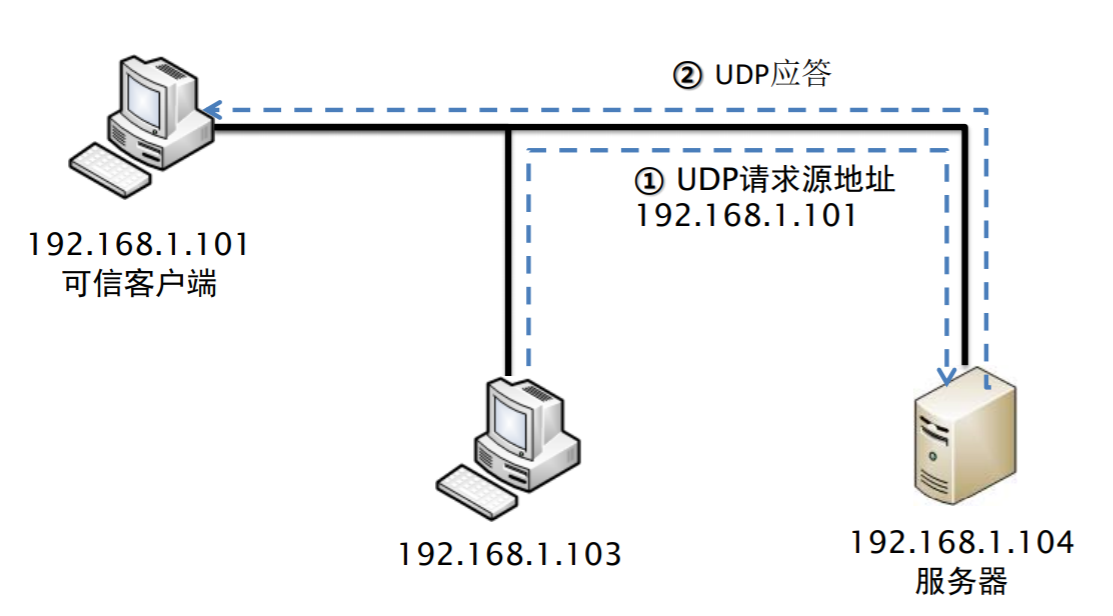

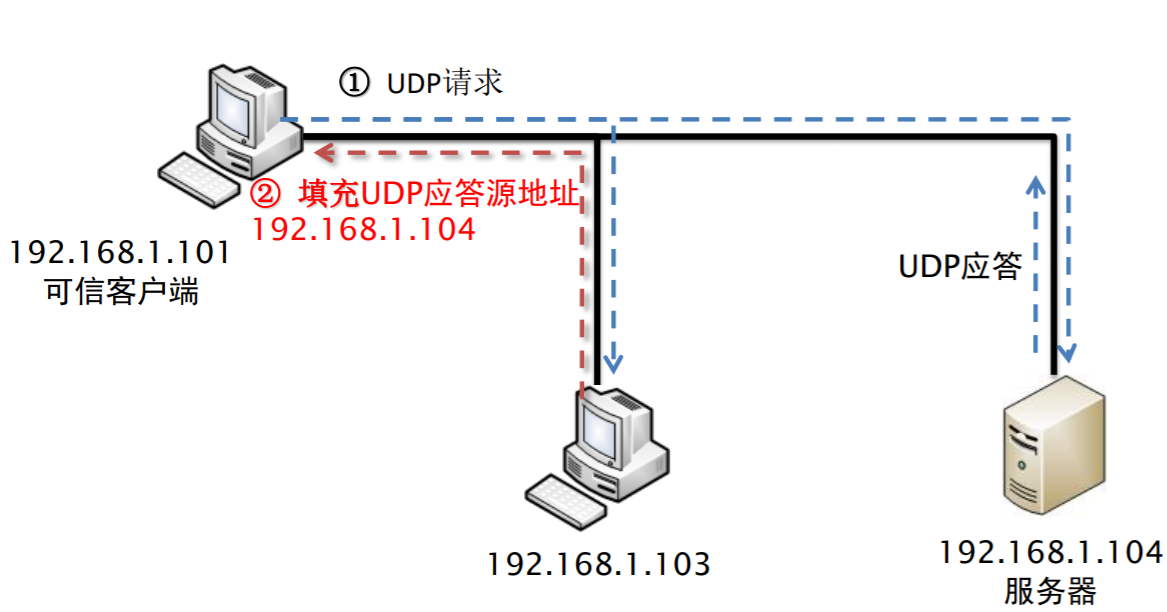

UDP

- 假冒

- 劫持

- 泛洪